Análisis Estático MobSF

Análisis Estático en App de WhatsApp

Descripción del análisis:

🔍 Análisis estático de seguridad con MobSF 🔐

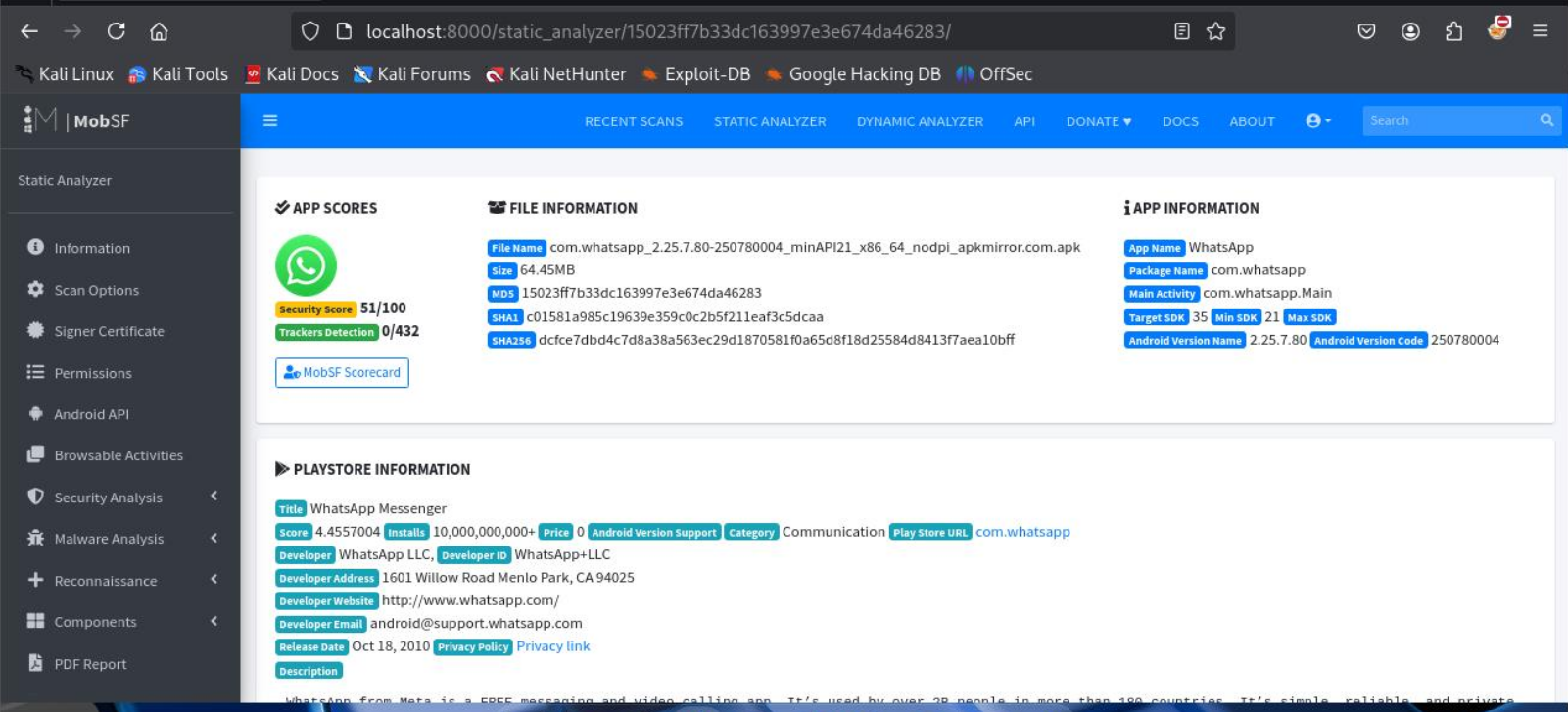

Como parte de mi formación continua en ciberseguridad, realicé un análisis estático de la app de WhatsApp (APK versión 5.0+) utilizando Mobile Security Framework (MobSF).

¿Cómo lo hice?

Instalé y configuré MobSF en local

Descargué y Subí la APK de WhatsApp para escanearla estáticamente en MobSF

Analicé permisos, componentes y uso de cifrado

Hallazgos principales

La app contiene:

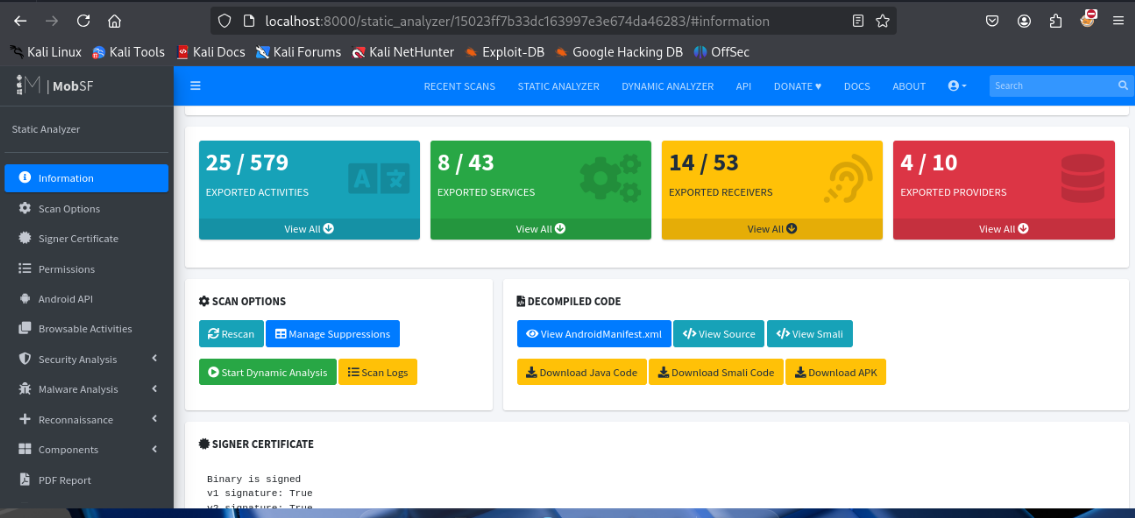

• 579 actividades → 25 accesibles

• 43 servicios → 8 activos

• 53 receivers → 14 activos

• 10 content providers → 4 accesibles

84 permisos solicitados, de los cuales 30 son clasificados como peligrosos, ya que podrían usarse con fines maliciosos si un atacante compromete el dispositivo.

Vulnerabilidades críticas detectadas (análisis de código):

Uso de AES/CBC con PKCS5/7 padding

Vulnerable a ataques Padding Oracle

Riesgo de descifrado sin clave con mensajes manipulados

Uso de AES en modo ECB por defecto

Patrón predecible en bloques de datos

Riesgo de análisis de frecuencia y fuga de información

Estas vulnerabilidades están referenciadas en:

CWE-327: Uso de algoritmos criptográficos débiles

OWASP Top 10 (M5): Criptografía insuficiente

OWASP MASVS (MSTG-CRYPTO-2): No cumplimiento de estándares móviles

Conclusión

WhatsApp es una app legítima, pero el exceso de permisos y el mal uso del cifrado podrían representar una amenaza si un atacante logra acceso al dispositivo. Esto resalta la importancia de asegurar el canal de cifrado y limitar los permisos innecesarios en cualquier aplicación móvil.

📌 Nota importante

Estas vulnerabilidades han sido parcial o totalmente corregidas en versiones posteriores de la app, gracias a parches de seguridad y mejoras continuas por parte del equipo de desarrollo de WhatsApp. Este análisis destaca la importancia de mantener las aplicaciones actualizadas y de seguir buenas prácticas desde el diseño.

Volver al Inicio